Infine non vanno sottovalutati gli aspetti di informazione e for-

mazione. Formazione che deve essere rivolta, con diversa pro-

fondità, verso i dipendenti dell’azienda cliente, verso il personale

dedicato alla sicurezza e, aspetto critico ma realmente innova-

tivo, formazione nei confronti di tutta la popolazione aziendale,

dal business, al marketing, alla forza vendita, per insegnare

come operare in sicurezza e come definire servizi sicuri. Perché

ci sono più realtà di quanto si pensi, soprattutto da parte delle

persone dedicate alle attività di front-end verso la clientela, in

cui la sicurezza è vista come un ostacolo al business a causa

della scarsa conoscenza, anziché un buon metodo per soddi-

sfare il Cliente sempre più sollecitato dal timore di interagire con

sistemi e processi intrinsecamente poco sicuri.

“I nostri clienti appartengono soprattutto al mondo finance e

telco, senza tralasciare i più importanti player del mercato ma-

nufacturing – sottolinea Guido Guerrieri. Dal punto di vista delle

tecnologie le due società fanno riferimento a una serie di partner

selezionati per l’expertise e per i prodotti ad elevata complessità.

“Ad esempio – dice Segalli – vendor di riferimento sono Cisco,

RSA e IBM: Cisco per la parte infrastrutturale, RSA per i sistemi

di prevenzione delle frodi e di correlazione degli eventi ed IBM

per l’ampiezza e la profondità del suo portafoglio d’offerta”.

Tre pilastri solidi e sicuri

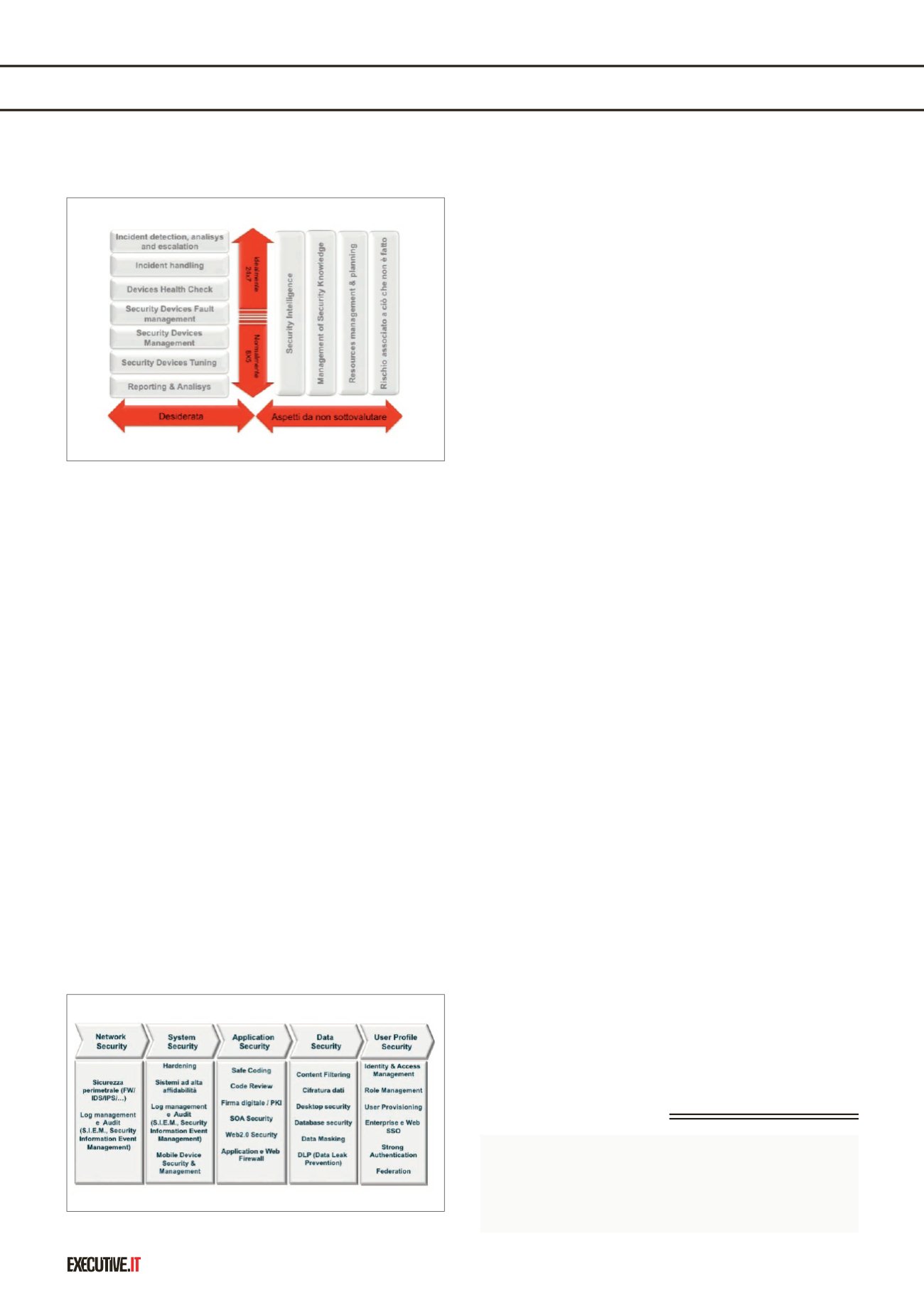

Sono sostanzialmente tre i pilastri sui quali Reply basa il proprio of-

fering in tema di sicurezza. “Il primo che ci piace evidenziare è

quello della massa critica e della visione globale – afferma Guido

Guerrieri – perché in Italia mettere in campo circa duecento spe-

cialisti non è cosa da tutti, come non lo è contare su competenze

diversificate che vanno dagli aspetti tecnologici, a quelli organiz-

zativi, fino a quelli di impostazione strategica. Il secondo punto di

forza è il Security Operation Center di Communication Valley Reply,

una struttura che ci permette di essere attivi nell’offerta di servizi

a valore aggiunto gestiti da remoto. Il terzo pilastro è la presenza

all’interno degli organismi internazionali che in questo momento

dettano gli standard in tema di sicurezza come anche la cono-

scenza delle evoluzioni e dei movimenti del mondo underground.

Un lavoro di security intelligence che riveste un’importanza fon-

damentale per poter essere tempestivi nell’erogazione delle solu-

zioni per i nostri clienti, come pure per costruire un’offerta

appropriata e sempre attuale”.

alle prese con la scelta strategica di tenere all’interno o di ester-

nalizzare l’asset sicurezza”.

Se il consulente della sicurezza si chiama Spike Reply, la gestione

dei servizi da remoto è il terreno di Communication Valley Reply,

una società costituita appositamente per gestire in outsourcing

e in co-sourcing servizi di sicurezza per conto di grandi clienti fa-

cendo apprezzare i benefici di questo modello in termini di più fa-

cile gestione della complessità ICT, maggiore professionalità e

disponibilità di competenze aggiornate, variabilizzazione dei costi

e riduzione degli investimenti in asset ad altissima obsolescenza.

Il che è possibile grazie al Security Operation Center (SOC) di

Communication Valley Reply, una struttura fisica e logica, spe-

cializzata nell’erogazione di servizi gestiti 24x7x365. “Il SOC la-

vora per una pluralità di organizzazioni – spiegano in Reply – e

come centro di competenza vanta più di cento certificazioni. Una

torre di controllo presidiata senza interruzione da un security

team composto da analisti, sistemisti e tester che opera nel ri-

spetto di Service Level Agreement (SLA) e secondo logiche di

efficienza verso i clienti. Dal SOC vengono erogati servizi a valore

aggiunto, come la manutenzione ordinaria dei 1700 apparati con

un volume di attività pari a 453 miliardi di eventi raccolti per il mo-

nitoraggio dei sistemi e gli oltre 11.700 ticket gestiti”.

Le opinioni riportate sono riferibili esclusivamente alla persona o organizzazione che le ha

espresse; esse, inoltre, non impegnano e non sono fatte proprie né da Executive.it né da

Gartner Italia, che non esprimono in questa sede giudizi sui prodotti o servizi oggetto di

tali informazioni, tantomeno assumono responsabilità o garantiscono in alcun modo la ve-

ridicità delle stesse.

maggio-giugno 2011

31

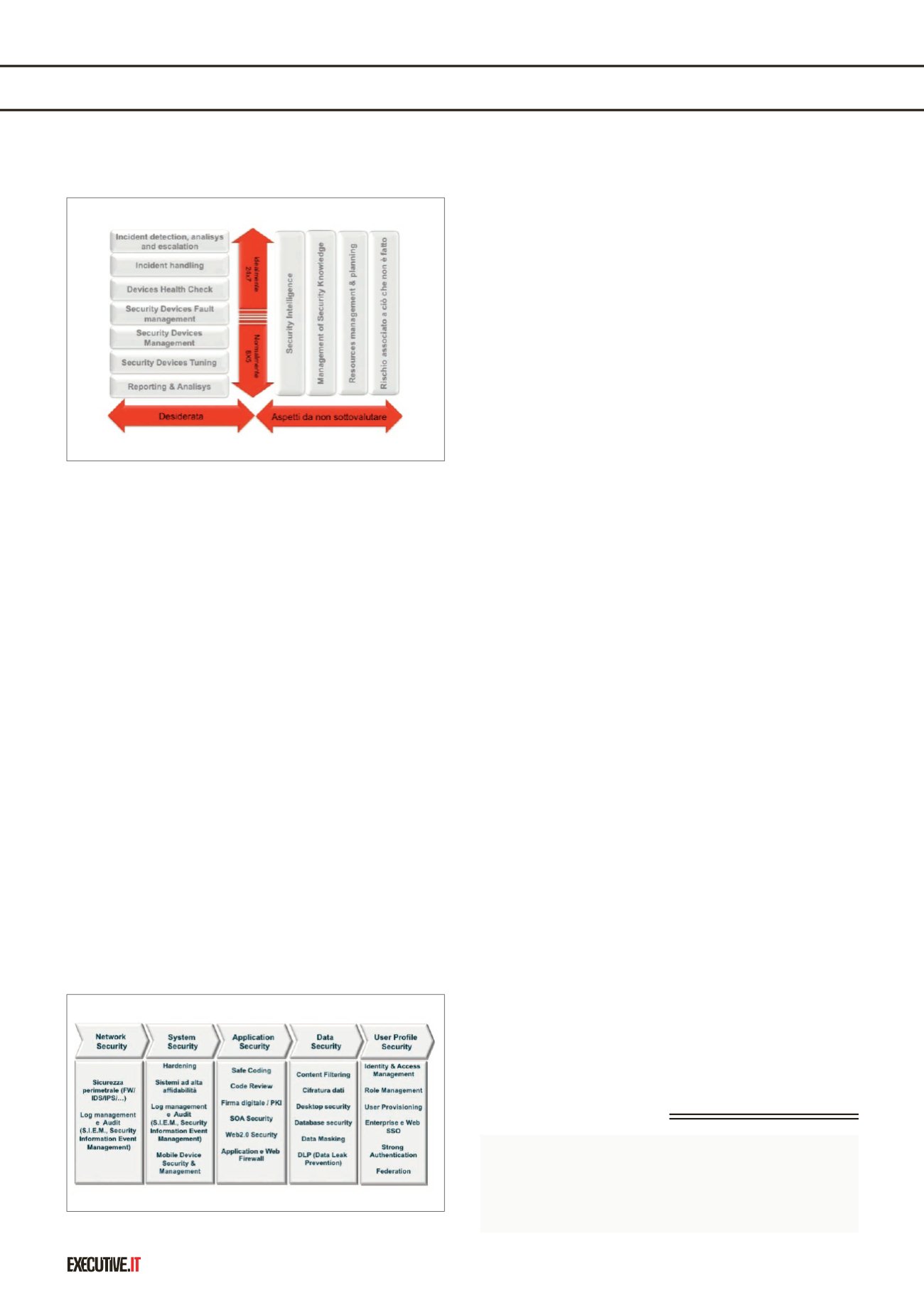

Valutare i costi considerando tutte le attività

Business Security: Progettazione e Realizzazione Contromisure ICT