novembre 2011

office automation

87

codice e confermare. Ma una domanda sorge spon-

tanea: quanto è sicura questa funzione? In termini di

sicurezza, effettivamente, ci sarebbero alcuni aspetti

da considerare come per esempio: chi mi assicura

che il codice QR non sia infetto?

Mostreremo ora come sia semplice creare un codice

QR di un blog o in generale di un indirizzo Internet

e distribuirlo e stamparlo ovunque in modo che gli

utenti possessori di smartphone possano leggerlo

ed essere indirizzati a tale sito.

Supponiamo di generare il codice QR del mio blog

personale di sicurezza

.

La procedura è molto semplice: copio l’indirizzo da

cui voglio generare il codice e lo incollo sulla barra

degli indirizzi di un applicativo chiamato bit.ly.

Clicco sul bottone “shorten” che letteralmente si-

gnifica “abbreviazione” e ottengo la forma abbre-

viata del sito in questione (Figura 1).

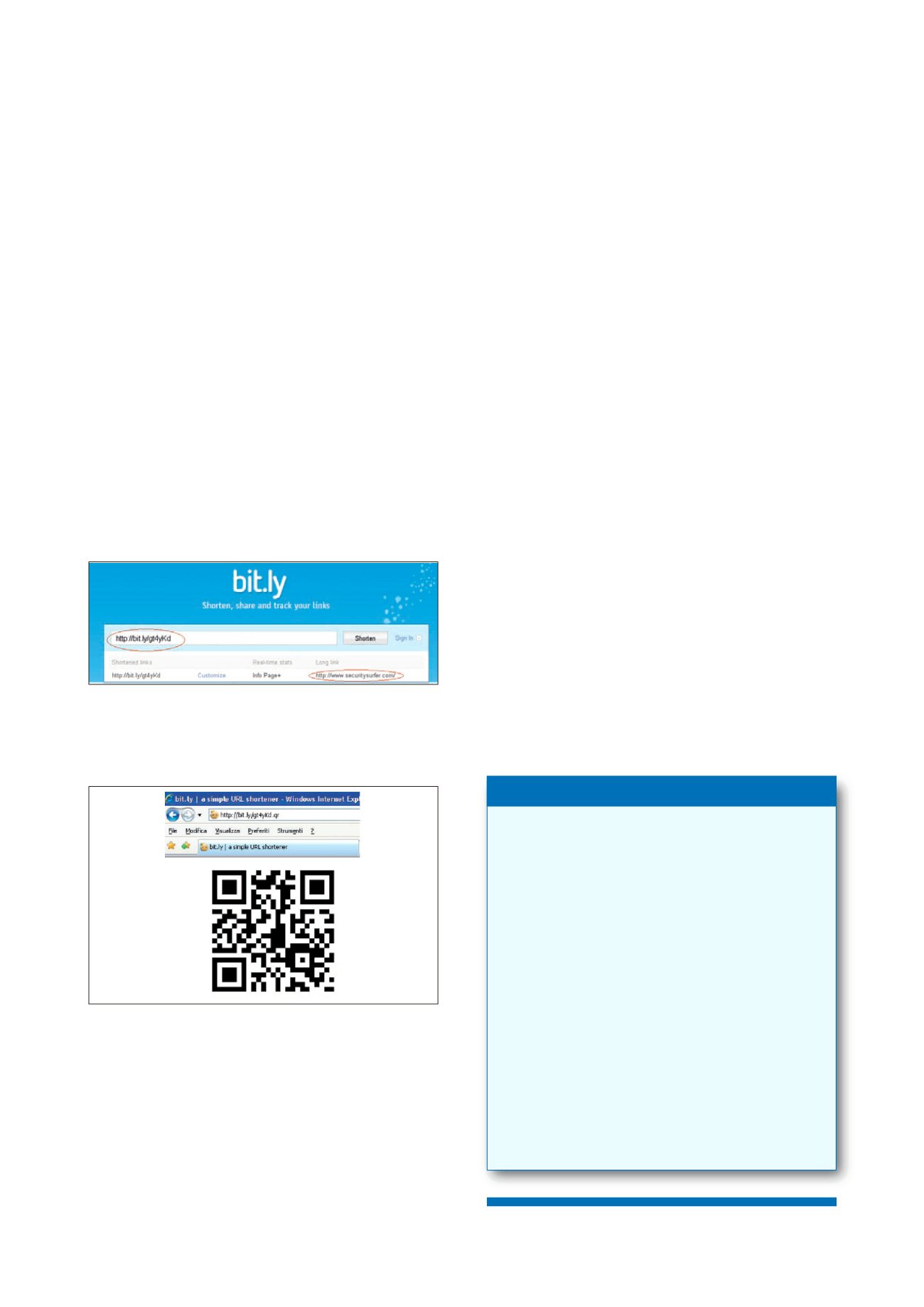

Dopodiché aggiungo all’indirizzo abbreviato l’esten-

sione “.QR” e ottengo il codice QR relativo (Figura 2).

A questo punto abbiamo generato il codice QR del

mio blog di sicurezza che posso distribuire tranquil-

lamente su giornali, riviste, cartelloni, ecc. L’opera-

zione funziona molto bene e per gli increduli invito

loro ad avvicinare il loro iphone (dotato di lettore QR)

sul codice appena generato per verificarne il risultato.

Ma se il sito di cui devo generare il codice QR fosse

un sito malevolo? Se, in qualità di cyber-criminale,

volessi distribuire malware agli utenti di iphone

usando questa tecnica? È possibile e fattibile anche

perché l’utente è ignaro di quello che può nascon-

dersi dentro un codice QR rivelandosi potenzial-

mente dannoso.

Conclusioni

Il diffondersi dei codici QR è già una realtà con la

quale gli utenti dovranno interfacciarsi sempre di

più. Data la ovvia incomprensibilità di un codice QR,

gli utenti sono tenuti ad agire con la massima cautela.

Si consiglia pertanto di seguire alcune semplici regole

di comportamento che stanno alla base della sicu-

rezza informatica:

• Mai fidarsi di ciò che è “sconosciuto”: mantenere

una certa forma di scetticismo verso la maggior

parte dei codici QR che si trovano in giro per la rete

o sui cartelli o addirittura sui muri della città in cui

vi trovate. È consigliabile avvicinare la videoca-

mera del proprio cellulare verso codici QR che si

trovano in postazioni note, come musei, riviste,

giornali conosciuti e altro che non sia sospetto.

• Installare una Security Suite sul dispositivo: quasi

d’obbligo è l’installazione di un’applicazione di si-

curezza sul proprio cellulare smartphone o

iphone che sia.

Figura 2 – Codice QR del blog

Figura 1 – “Shorten” del blog

Rossano Ferraris

Rossano Ferraris è laureato in Informatica e possiede le certifi-

cazioni SANS (GCIH, GCFA, GREM).

Attualmente ricopre il titolo di Senior Research Engineer per To-

tal Defense Inc.

) ex divisione di CA Tec-

nologies ISBU.

È membro e co-fondatore del team ISI (Internet Security Intelli-

gence) all’interno del Dipartimento di Ricerca della ISBU (Inter-

net Security Business Unit) con la responsabilità di guidare

l’area EMEA nello studio, analisi e tracciamento delle minaccie

emergenti. Consulente presso la Procura della Repubblica e

le Forze dell’Ordine in materia di analisi forense e tematiche le-

gate ai crimini informatici in Italia.

È inoltre socio AIPSI (capitolo italiano ISSA) e impegnato in atti-

vità di sensibilizzazione attraverso interventi pubblici e la scrittu-

ra di pubblicazioni sulle insidie provenienti dalla rete.

Rossano Ferraris è co-autore del libro “Qualcuno ci spia: spywa-

re nel tuo pc”, edito da Mondadori (2005) e ideatore del blog

“SecuritySurfer” (

.