Sicurezza ICT

Formula fisico

MILANO, 28/02/2024 dalle 09:30 alle 17:00

Sicurezza ICT

Proteggere il business nell’era del digitale

Per informazioni: Virginia Gerosa

virginia.gerosa@soiel.it - 02 30453324

Sponsor

Expo

Con il patrocinio di

Con il contributo di

Partner e Media Partner

Torna il 28 Febbraio a Milano, l'8 Maggio a Roma, il 5 Giugno a Verona, il 9 luglio a Bari e dopo l'estate a Torino e Bologna il roadshow Sicurezza ICT, il programma di incontri territoriali che da 15 anni offre un'occasione di incontro e confronto fra domanda e offerta di soluzioni per la Security e la protezione delle informazioni aziendali.

Un convegno in sessione plenaria, costruito con i contributi di società del mondo dell’offerta, della ricerca e della consulenza, e un'area espositiva in cui vengono serviti i momenti ristoro utili a creare convivialità e ad agevolare il contatto fra i visitatori e le aziende presenti.

Tra i temi al centro dell'evento:

- La Sicurezza e Cloud

- Privileged Access Management: evitare il furto delle identità privilegiate e aumentare e la sicurezza degli ambienti IT & OT

- Backup e Cyber Protection

- Ransomware & Data Protection: dal contesto attuale alla strategia Zero Trust per difendersi dalla doppia estorsione

- Reti intelligenti e soluzioni di Cyber Security cloud native per il lavoro Smart

- Cyber Risk Management per la piccola e media impresa

- Il rischio cyber legato al fattore umano

L'Evento ha registrato nelle passate edizioni 2023 di:

- Milano: 436 professionisti iscritti e 216 presenti

- Roma: 312 professionisti iscritti e 131 presenti

- Padova: 162 professionisti iscritti e 107 presenti

- Torino: 237 professionisti iscritti e 121 presenti

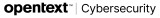

Tra le aziende partecipanti alle edizioni 2023 facenti parte dell'Utenza Finale:

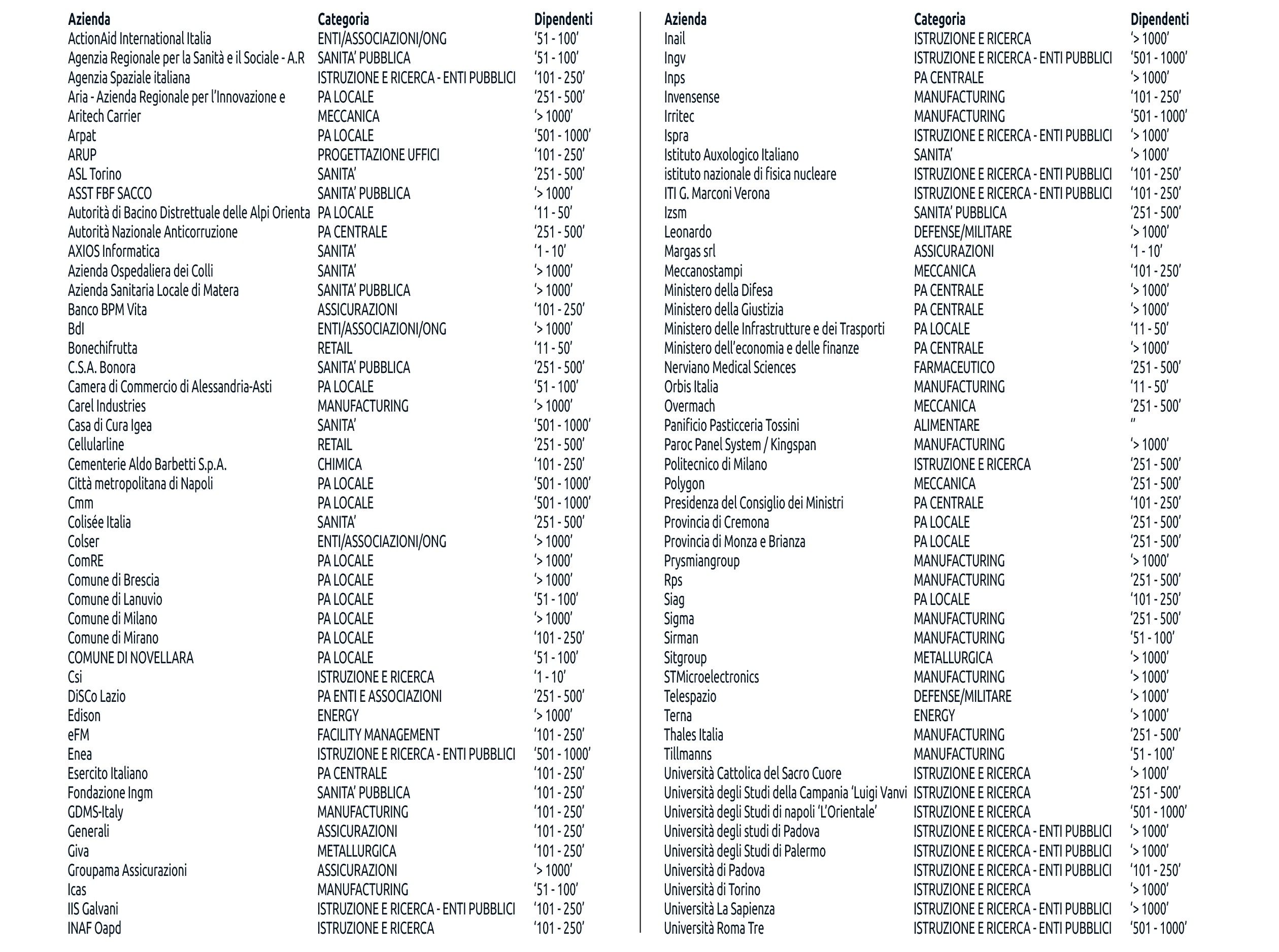

Tra le aziende partecipanti alle edizioni 2023 facenti parte della Catena del valore ICT (Mssp, System Integtor, Reseller)

Le edizioni 2023 di Sicurezza ICT si sono svolte con il contributo culturale e sponsorizzazione di:

Per partecipare come visitatore alla edizione di Milano 2024 del 28 Febbraio clicca qui

Per partecipare come visitatore alla edizione di Roma 2024 dell'8 Maggio clicca qui

Per partecipare come visitatore alla edizione di Verona 2024 del 5 Giugno

Per partecipare come visitatore alla edizione di Bari 2024 del 9 Luglio

Per conoscere le modalità di partecipazione come Sponsor o Expo scrivi a: sponsorship@soiel.it

8.45 Registrazione dei partecipanti

9.15 Benvenuto e Apertura dei lavori

Paolo Morati, Giornalista - Soiel International

9.30 La trasversalità di un processo di gestione dei rischi un tema evergreen…forse!

Ogni giorno sempre di più e sempre più Aziende si rendono conto di quanto il loro perimetro di esposizione ai rischi sia ampio e di quanto e per quanto pensino di fare, le loro vulnerabilità hanno un elevato grado di sfruttabilità. Non ci si può più permettere il lusso di restare fermi in attesa che gli eventi passino o si risolvano da soli, occorre agire. Per gestire un evento occorre aver fatto molto prima, per questo tutte le funzioni devono collaborare efficacemente. La gestione dei rischi è trasversale, universalmente riconosciuta e per questo, deve essere parte integrante di qualunque sistema di gestione. Il vecchio approccio “silos” non funziona più, una minaccia trascurata a monte o in un settore dell’Azienda ha potenziali ripercussioni su tutte le attività, nessuna esclusa. Se le funzioni Aziendali non interagiscono tra di loro con un metodo definito le probabilità che un evento sfrutti le vulnerabilità sono pressoché totali perché è solo una questione di tempo. Chi si occupa di rischi “cyber” è paragonabile ad un medico specialista in malattie dell’apparato circolatorio aziendale. Se così è perché non viene sempre ascoltato?

Gianluigi Lucietto, Membro del Consiglio Direttivo dell'Associazione Italiana Risk and Insurance Manager (ANRA)

10.00 Migliorare la produttività e la reattività dell'azienda attraverso una gestione completa delle identità digitali

Le soluzioni di sicurezza sono generalmente progettate concentrandosi su temi come Riservatezza, integrità e disponibilità. Tuttavia, concentrarsi solo su questi ambiti limita la percezione del valore di queste soluzioni. Contando su un framework integrato, i nostri clienti garantiscono sicurezza delle piattaforme IT ed una alta reattività per rimanere al passo delle esigenze di business.

Daniele Graneri, Identity and Access Management Sales Engineer - OpenText Cybersecurity

10.15 Cyber security avanzata e Decision Intelligence: un ecosistema europeo

L'intervento si focalizzerà su come partner e aziende possono rafforzare la propria cyber resilience e contestualmente potenziare i processi decisionali. Il tutto attraverso soluzioni di Decision Intelligence, un tema che sarà esplorato nel dettaglio. Verrà quindi offerta una panoramica su problematiche e casi d'uso concreti in materia di cyber threat hunting, Supply-Chain cyber-posture observability, IT/OT/IoT cyber range.

Riccardo Rossi, Sales Engineering Manager - CY4GATE

10.30 Per una gestione efficiente delle policy di sicurezza è necessaria la piena visibilità del flusso applicativo

Chi ha la responsabilità del business di un’azienda lo sa bene: le applicazioni ‘mission critical’ sono lo strumento per generare fatturato e vanno messe a disposizione di tutti, in sicurezza. Ma come è possibile automatizzare e coordinare intelligentemente la gestione delle policy di sicurezza in modo da rendere le aziende più agili, più sicure e sempre conformi agli standard? Attraverso un'unica interfaccia, è necessario che gli utenti possano determinare i requisiti di connettività delle applicazioni, analizzare proattivamente il rischio dal punto di vista del business, pianificare ed eseguire rapidamente modifiche alla sicurezza di rete, con distribuzione e provisioning orchestrati in modo impeccabile, in ambienti di rete complessi e multicloud.

Fabio Tessera, Director of Sales South Europe - AlgoSec

10.45 Un approccio combinato di Intelligenza Artificiale e Threat Intelligence per la caccia e la rilevazione delle minacce

Le aziende si trovano di fronte a una sfida crescente nel gestire il volume e la velocità sempre maggiori delle minacce, che spesso superano le capacità di elaborazione anche degli analisti di sicurezza più esperti. Per contrastare in modo efficace le minacce odierne, è indispensabile rendere operativa l'intelligence su tutti i dati di sicurezza e semplificare i processi di rilevamento delle minacce attraverso l'integrazione del linguaggio naturale e dell'AI. Scoprite come l'Intelligenza Artificiale Generativa può essere utilizzata per ottimizzare il vostro stack di cybersecurity e come accelerare le prestazioni del SOC e offrire maggiore visibilità.

Giovanni Bombi, Vendor Success Manager & Team Leader NGS - Westcon per Anomali

11.00 Coffee break e Networking Time

11.45 Sicurezza informatica e cloud backup: strategie avanzate per la protezione dei dati

I dati aziendali sono un patrimonio inestimabile per le aziende, la loro gestione accurata e la disponibilità immediata sono essenziali per la vita stessa di una impresa. L’escalation degli attacchi ransomware, che nel 2023 hanno registrato un incremento del 150%, con 17.000 episodi a livello mondiale, di cui 185 solo in Italia e la previsione di un ulteriore aumento del 20% nel 2024, pone in evidenza l'urgenza di implementare strategie avanzate per la sicurezza dei dati. Questo aspetto assume un'importanza critica soprattutto per le PMI italiane, che rappresentano circa l'80% delle aziende colpite in Italia. In questo contesto, è fondamentale prestare una meticolosa attenzione alla sicurezza dei dati, specialmente per le aziende con risorse limitate. Una strategia efficace dovrebbe includere la creazione di backup robusti e ricorrenti, l'archiviazione sicura e differenziata, l'immutabilità dei dati, testing continui sulle capacità di backup e recupero, strategie di ripristino agili e soluzioni efficaci per il Disaster Recovery. Queste pratiche sono cruciali non solo per la resilienza delle imprese ma anche per sostenere e favorire la crescita del business nel tempo.

Durante l'intervento, verranno esplorate le migliori strategie di protezione dei dati attualmente disponibili, con un focus sui servizi avanzati e innovativi offerti dal cloud.

Marco Ziglioli, Circle Lead Cloud - CDLAN

Andrea Maldotti, System Administrator del Circle Cloud - CDLAN

12.00 Gestione del rischio umano. Utenti Insider o Alleati?

Scopri come il ruolo dei CISO "maturi" diventa essenziale nella creazione di programmi di awareness, trovando alleati tra gli utenti ed eliminando gli insider. Analizziamo i diversi punti di vista degli utenti e dei cyber criminali, mettendo in evidenza l'importanza di adattare i programmi alle diverse prospettive. Affrontiamo le sfide e le best practices per garantire l'efficacia. Concludiamo riflettendo su come l'implementazione di programmi di Awareness possa essere una solida soluzione in ambito di Cyber Security, contribuendo a mitigare rischi e proteggere le organizzazioni.

Cristian Fassi, Account Manager e Sales Engineer - SMARTFENSE

12.15 Siamo davvero sicuri che una vulnerabilità con un punteggio CVSS pari a 10 causerà la fine del mondo?

Il Common Vulnerability Scoring System (CVSS) è lo standard adottato in tutto il mondo per classificare la gravità di una vulnerabilità. Ma possiamo fidarci di questo valore? Cosa succederebbe se non rimediassimo alla vulnerabilità più critica (CVSS = 10) che abbiamo rilevato? Il CVSS è uno strumento molto utile ma manca di informazioni di contesto necessarie per comprendere il rischio nel suo complesso. Ecco perché il FIRST (Forum of Incident Response and Security Teams) ha rilasciato anche l’Exploit Prediction Scoring System (EPSS), un framework che stima la probabilità che una vulnerabilità software venga sfruttata nel mondo reale. Invece di concentrarsi sulla gravità intrinseca di una vulnerabilità, l’EPSS utilizza informazioni attuali sullo sfruttamento delle CVE e sugli exploit esistenti e attualmente utilizzati dai threat actor di tutto il mondo. L’obiettivo finale è quello di assistere i difensori di rete a prioritizzare meglio la gestione delle vulnerabilità fornendo informazioni di contesto aggiuntive. Non sempre una vulnerabilità critica deve essere mitigata per prima. Durante il talk esploreremo come possiamo integrare l'EPSS all’interno dei processi di gestione delle vulnerabilità, vedendo diversi scenari reali che abbiamo adottato per i nostri clienti.

Mirko Ioris, Technical Consultant Cyber Security - Würth Phoenix

12.30 Innovazione e protezione nell'era del lavoro remoto

Nell'era dello smart working, è necessario garantire la sicurezza informatica aziendale, bilanciando controllo e facilità d'accesso. Servono soluzioni innovative per proteggere uffici virtuali e fisici, garantendo un accesso sicuro a desktop remoti e applicazioni. Grazie all'approccio Zero Trust, è possibile offrire una difesa efficace da attacchi esterni, interni e ransomware, proteggendo dati e operatività aziendale.

Valerio Pastore, CEO & Founder - Cyber Grant

12.45 Lunch Buffet e Networking Time

14.00 Tavola Rotonda CISO & Cloud

Filippo Burrone, membro CISO Cloud Community

Daniele Catteddu, CTO di CSA Cloud Security Alliance

Davide Gaieni, membro CISO Cloud Community

Sergio Insalaco, membro CISO Cloud Community

Alessandro Oteri, membro CISO Cloud Community

Marco Sanseverino, membro CISO Cloud Community

14.45 Data Centric Security con Zero Trust. Esiste una Enterprise Cloud per il Secure Service Edge definitivo.

Sfide, approccio, visione architetturale e novità della nostra piattaforma per portare innovazione, completezza, versatilità e semplicità. Non più optional, ma fondamenta della Security.

Giovanni Ruberto, Principal Security Transformation Architect - Symantec

15.00 Cosa hanno in comune sicurezza, comodità, NIS2, Polizze assicurative, PSD2/3, ISO27001 ed attacchi BiTB

Gli attacchi di Browser in the Browser hanno ferito pesantemente gli utilizzatori di 2FA e di TOTP... è una questione di pochi bit ma fa una grande differenza. La vera MFA fa sentire e vedere la differenza, garantendo praticità d'uso, velocità di implementazione e soprattutto sicurezza. Il furto di credenziali è alla base dei 3/4 degli attacchi che vanno poi a buon fine, ma impedirlo non è così difficile. E vi è differenza fra una soluzione 2FA e un MFA vero e proprio, e oggi scopriamo le differenze e i casi d'uso. Che si tratti di Workforce con esigenze di pura MFA o che si tratti di clienti e fornitori da acquisire e mettere in sicurezza grazie a CIAM, la soluzione è a portata di mano.

Cristiano Cafferata, Country Manager Italy, Spain & Greece - Trustbuilder

15.15 Digital Services Act: le nuove regole di compliance imposte dalla UE per gli intermediari di servizi online, hosting providers e piattaforme online

Questo pacchetto di regole rappresenta un passo significativo nella regolamentazione dei servizi digitali e degli intermediari online. Le nuove norme mirano ad affrontare diverse questioni cruciali legate alla trasparenza e alla protezione dei consumatori. Tra le principali aree di regolamentazione del DSA vi sono la trasparenza degli algoritmi - le piattaforme online dovranno essere più trasparenti riguardo agli algoritmi utilizzati per la raccomandazione di contenuti e pubblicità - e lo stop alla profilazione degli utenti, verranno introdotte regole per limitare la profilazione degli utenti, proteggendo maggiormente la privacy online. Ma molte altre sono le aree di intervento imposte a tali operatori: vedremo insieme quali sono gli obblighi di maggiore rilevanza.

Alessandro La Rosa, Avvocato - GLG & Partners Studio Legale

15.30 Coffee break e Networking Time

15.45 Tavola Rotonda ANRA Cyber Insurance

L'assicurazione contro i rischi cyber è fondamentale per le aziende, poiché le protegge da potenziali danni finanziari e reputazionali derivanti da attacchi informatici, violazioni dei dati e/o interruzioni dei servizi online. In caso di perdita di dati sensibili o di un attacco cyber, questo strumento assicurativo può coprire i costi di ripristino, le spese legali e le perdite finanziarie, garantendo la continuità operativa. La collaborazione tra IT Manager/Chief Information Security Officer (CISO) dell’azienda e il Cyber Underwriter della compagnia assicurativa è cruciale. L’IT Manager/CISO deve fornire al Cyber Underwriter una comprensione approfondita dell'analisi del rischio cyber e delle misure di sicurezza informatica implementate dall'azienda.Il Cyber Underwriter, a sua volta, deve valutare attentamente la robustezza delle politiche di sicurezza in essere, identificare eventuali vulnerabilità e consigliare le possibili migliorie necessarie. La comunicazione continua tra IT Manager/CISO e Cyber Underwriter è essenziale per adattare la copertura assicurativa alle mutevoli minacce cibernetiche e garantire che la stessa sia sempre adeguata. Per consentire un'analisi accurata del rischio, l’IT Manager/CISO dovrebbe quindi comunicare al Cyber Underwriter eventuali nuove minacce, le misure di sicurezza implementate e gli incidenti passati. Per mantenere la copertura assicurativa al passo con le nuove minacce, il Cyber Underwriter dovrebbe aggiornare l’IT Manager/CISO sulle evoluzioni del mercato assicurativo e suggerire le modifiche opportune e utili. In sintesi, una stretta collaborazione tra IT Manager/CISO e Cyber Underwriter è essenziale per sviluppare e mantenere una copertura assicurativa cyber adeguata, tenendo conto delle specifiche esigenze dell'azienda e della continua evoluzione delle minacce cibernetiche.

Gianluigi Lucietto, Membro del Consiglio Direttivo dell'Associazione Italiana Risk and Insurance Manager (ANRA)

Giovanni Finetto, Founder & CEO - FIDEM srl Cyber Security & Intelligence

Francesco Giovanni Spoto, Senior Cyber & Technology Underwriter - Chubb Italy

16.15 Privacy dei dati e selezione del personale

Alla luce di alcune importanti indicazioni fornite dal Garante Francese della Privacy, CNIL, sul tema dei colloqui di lavoro si mettono in evidenza alcuni profili giuridici che possono avere conseguenze discriminatorie. Tenendo anche conto di quanto previsto dalle legislazione italiana, alcune considerazioni e suggerimenti per indirizzare le attività delle aziende - fronte HR e Sicurezza - su questa particolare tematica.

Costanza Matteuzzi, Avvocato e Membro del Board di Women4Cyber, Italian Chapter

16.30 Generative AI e NIS 2. Sfide ed opportunità per i professionisti della Cybersecurity

La Direttiva NIS 2, approvata dal Parlamento Europeo nel 2022, rappresenta un importante passo avanti nella protezione delle infrastrutture critiche europee, introduce nuove misure di sicurezza, amplia il perimetro di applicazione e rafforza i meccanismi di vigilanza e enforcement.

L'intervento, considerando l'evoluzione delle normative in materia di AI ed il quadro di competenze per gli operatori della Cybersecurity delineato da ENISA nell'European Cybersecurity Skills Framework (ECSF), intende illustrare, in modo sintetico, le principali novità della Direttiva, con particolare attenzione ai nuovi requisiti di sicurezza per gli operatori essenziali e importanti, all'estensione del perimetro di applicazione della Direttiva, ai nuovi meccanismi di vigilanza ed enforcement, ed, infine, alle implicazioni concrete per le aziende italiane.

Giuseppe Serafini, Avvocato Cassazionista - Foro di Perugia

17.00 Chiusura dei lavori

La partecipazione all'evento è GRATUITA previa iscrizione e soggetta a conferma da parte della segreteria organizzativa.

DURANTE L'EVENTO SARANNO SCATTATE FOTOGRAFIE ED EFFETTUATE VIDEORIPRESE

Con la partecipazione all'evento, il pubblico acconsente all'utilizzo delle immagini da parte di Soiel International per attività di comunicazione.

Location: Talent Garden Calabiana

Indirizzo: Via Arcivescovo Calabiana, 6

CAP: 20139

Città: Milano (MILANO)

Sito web: https://talentgarden.org/it/event-spaces/italy/talent-garden-studios-milan-calabiana/

Talent Garden Calabiana è il più grande spazio della rete Talent Garden (TAG). Situato nel dinamico quartiere di Porta Romana a Milano, ospita un’area di co-working innovativo, una serie di spazi polifunzionali, la scuola di formazione TAG Innovation School e il TAG Café, bar con bistrot contemporaneo. Talent Garden Calabiana è l’unico grande spazio eventi in Italia immerso in una realtà specializzata nel digitale, nell’innovazione e nelle tecnologie emergenti.

COME ARRIVARE

In metro: linea M3 (fermate Lodi T.I.B.B. o Brenta) che attraversa Stazione Centrale (20 min), Stazione Rogoredo FS (10 min) e Duomo (10 min).

In treno suburbano: fermata Porta Romana collegata con sistema Trenord e Interregionale, poi 3 min a piedi.

In aereo: 8 km da Linate oppure 20 min con autobus e poi metro; Malpensa con treno Malpensa Express e poi metro senza cambi linea (50min) Orio al Serio con shuttle e poi metro senza cambi linea (40min).

In auto: fuori ZTL o Area C, a meno di 5km da tangenziale Est e Ovest Milano.

AlgoSec

AlgoSec è una multinazionale americana, con centro di Ricerca e Sviluppo in Israele e tre centri di supporto 24x7 operativi da Stati Uniti, India e Israele. Opera sul mercato da 20 anni per offrire servizi di gestione delle policy di sicurezza dei firewall e dell'application conectivity.

Nel corso di questi anni AlgoSec ha guadagnato una posizione di leadership sul mercato e con circa duemila clienti registra un tasso di rinnovo dei contratti superiore al 90%, servendo realtà di medie o grandi dimensioni operative in settori quali banking, finance, telco e manufacturing. Tra questi clienti possiamo citare Morgan Stanley, Chevron, IBM, Microsoft, Unilever, e in Italia TIM, Terna e Reale Mutua. Sono tutte organizzazioni caratterizzate da reti molto complesse e articolate che hanno l'esigenza di gestire centinaia o anche migliaia di dispositivi di sicurezza che vanno monitorati e costantemente aggiornati.

Elementi discriminanti per la scelta di AlgoSec sono gli automatismi nell'applicazione delle policy e la possibilità di gestire sia i dispositivi on premise che quelli in cloud. In generale esistono aziende, anche importanti, che affidano la gestione di questi aspetti a soluzioni 'custom' che non garantiscono una piena visibilità sulle applicazioni e che AlgoSec può invece aiutare con la propria tecnologia. Da un lato consente di liberare risorse grazie all'automazione di attività che invece avvengono manualmente, dall'altra andando a innalzare il livello di sicurezza interno tramite l'identificazione delle policy che governano le applicazioni critiche di business e l'automazione di ogni loro cambiamento.

Le soluzioni di AlgoSec si inseriscono in un ecosistema di tecnologie che spaziano da quelle dedicate alla verifica delle vulnerabilità passando per l'event management per arrivare all'orchestrazione della sicurezza e ai sistemi di micro segmentazione della rete, valutando il rischio connesso a qualsiasi tipo di cambiamento delle policy di sicurezza. Questo è possibile anche grazie a funzionalità come quelle di TSQ (Traffic Simulation Queries).

AlgoSec si integra con i principali vendor del settore e vanta una partnership particolarmente importante con Cisco, che con la propria proposta ACI segue lo stesso approccio 'application centric'. Le soluzioni di gestione delle policy di sicurezza di AlgoSec sono inserite nella Global Price List di Cisco.

AlgoSec offre soluzioni modulari che indirizzano le diverse esigenze che emergono in uno scenario trasversale tra security e networking. A partire da AlgoSec Firewall Analyzer, strumento che si occupa della mappatura della rete individuando quali sono i componenti di sicurezza dislocati sull'infrastruttura e le policy che li governano. Algosec Firewall Analyzer crea una geografia delle connessioni tra i vari dispositivi presenti in rete e tiene traccia di come le applicazioni di business vi vengono instradate. Il modulo AlgoSec FireFlow è invece preposto alle attività di 'change management' con applicazione automatica delle modifiche necessarie a garantire una costante sicurezza di rete rispetto ai parametri prestabiliti.

AlgoSec va incontro alle esigenze delle aziende con reti complesse e policy stratificate sulle quali è necessario intervenire per garantire che l'infrastruttura resti conforme agli standard di sicurezza interni e a quelli internazionali (PCI, HIPPA, GDPR, etc.). Si tratta di moduli disponibili on premise e presto anche in SaaS. Modalità, la seconda, già disponibile invece per AppViz, modulo che offre visibilità sulle policy di sicurezza delle applicazioni di business, identificandole e fornendo visibilità sui relativi flussi di connettività. Il modulo Cloudflow è invece studiato per garantire la sicurezza di tutte le istanze in cloud tramite una piena visibilità delle varie risorse. Per quanto riguarda la protezione delle Cloud Native Applications, AlgoSec ha acquisito recentemente la società Prevasio, che offre una soluzione 'agentless' in ambito CNAPP tramite la quale è possibile garantire la sicurezza delle applicazioni 'containerizzate'.

AlgoSec

Global HQ: USA – Ridgefield Park, NJ

65 Challenger Rd, Suite 310 Ridgefield Park, NJ 07660 USA

Tel: +1-888-358-3696

https://www.algosec.com

https://www.algosec.com/company/contact-us

Anomali - Westcon

ANOMALI

Anomali è un'azienda di cybersecurity che fornisce soluzioni di threat intelligence e di gestione delle minacce alle organizzazioni. I suoi prodotti e servizi aiutano i clienti a identificare e a rispondere alle potenziali minacce informatiche, fornendo loro un'intelligence azionabile e gli strumenti per analizzare e correlare i dati provenienti da varie fonti, consentendo ai difensori di monitorare e mitigare preventivamente le minacce e ai dirigenti di navigare con fiducia nelle turbolenze informatiche globali.

La piattaforma Anomali aiuta ad amplificare la visibilità, ad agire con intelligenza e ad automatizzare la risposta, trasformando la sicurezza, la produttività e riducendo i costi.

Il prodotto di punta dell'azienda è Anomali ThreatStream, una piattaforma di threat intelligence che fornisce visibilità in tempo reale sulle minacce informatiche e consente alle organizzazioni di rispondere a tali minacce in modo rapido ed efficace. La piattaforma si integra con un'ampia gamma di tecnologie di sicurezza, tra cui SIEM, firewall e soluzioni di protezione degli endpoint, ed è in grado di correlare i dati provenienti da più fonti per fornire alle organizzazioni una visione completa del panorama delle minacce.

Anomali offre anche altri prodotti e servizi, come Anomali Lens, una piattaforma di threat hunting basata sul cloud che utilizza l'apprendimento automatico per aiutare i team di sicurezza a identificare e indagare su potenziali minacce, e Anomali Enterprise, una soluzione on-premise per le organizzazioni che devono elaborare e analizzare grandi volumi di dati sulle minacce.

In sintesi, la soluzione di Anomali si concentrano sul miglioramento delle capacità di intelligence sulle minacce e utilizza una varietà di fonti di dati per fornire alle organizzazioni una visione completa del panorama delle minacce e aiutare i team di sicurezza a identificare e rispondere alle potenziali minacce in tempo reale.

Sito web: https://www.anomali.com/

Profilo Linkedin: https://www.linkedin.com/company/anomali/

WESTCON

Westcon è un distributore specializzato e fornitore globale di servizi tecnologici, che opera in oltre 70 paesi. Offre servizi a valore e nuove opportunità di business mettendo in contatto i principali fornitori IT del mondo con in canale di rivenditori di tecnologia, system integrator e service provider. Si avvale di conoscenza del settore, di know-how tecnico e di oltre 30 anni di esperienza nella distribuzione per offrire valore e accelerare il successo aziendale di fornitori e partner. Sul mercato è presente con due linee di business: Westcon e Comstor.

Westcon

Via Paracelso 6, Palazzo Liocorno

20864 Agrate Brianza (MB)

E-mail: sales.it@westcon.it

Website: www.westcon.com

Linkedin: https://www.linkedin.com/company/westconeurope

ANRA

ANRA - Associazione Nazionale dei Risk Manager e Responsabili Assicurazioni Aziendali rappresenta il principale punto di riferimento per la creazione e lo sviluppo di una cultura della gestione dei rischi di impresa in Italia.

Nata a Milano l’8 giugno 1972, l’Associazione riunisce professionisti della gestione del rischio operanti in imprese di differente dimensione e settore produttivo.

La sensibilità al tema del Risk Management, che agli inizi dell’Associazione era viva soprattutto fra le imprese di grandi dimensioni di respiro internazionale, si è estesa nel tempo anche a piccole e medie imprese: una caratteristica che si ritrova non solo nell’aumento del numero di Associati ma anche nella composizione sempre più articolata delle rispettive professioni di appartenenza.

Tra i soci, oggi oltre i 900, si trovano Chief Risk Officer, Risk Manager, responsabili di assicurazioni aziendali e consulenti di Risk Management. A essi si affiancano gli “utenti”, categoria che riunisce broker assicurativi, assicuratori, periti e Claims Manager, ovvero quei professionisti che, pur operando nel mercato assicurativo mostrano l’interesse e l’esigenza di rafforzare i legami con il mondo enterprise per meglio comprendere le esigenze e le prospettive di settore.

ANRA si è inoltre affermata fin dalla sua nascita anche al di fuori del panorama italiano: l’Associazione fa infatti parte, infatti, di FERMA – Federation of European Risk Management Associations a livello europeo e di IFRIMA - International Federation of Risk and Insurance Management Associations a livello internazionale.

Visita il sito web

Segui il profilo linkedin

CDLAN

CDLAN supporta lo sviluppo e la digitalizzazione delle aziende con una gamma di soluzioni ICT integrate, modulari e flessibili in ambito cloud, telecomunicazioni e colocation, basati su un unico ecosistema digitale. I nostri asset distintivi includono una solida infrastruttura di rete e due Data Center Tier IV Compliant: C21 a Milano (il più moderno e performante all'interno del Caldera Park) ed E100 a Roma. Grazie alla sinergia di competenze maturate in oltre vent'anni di esperienza e soluzioni tecnologiche d'avanguardia, accompagniamo le imprese nell'adozione di modelli virtuosi di business continuity garantendo operatività e produttività del business.

La filosofia aziendale di CDLAN vede sempre le persone al centro: siamo una realtà con la vocazione per le relazioni e ci ricordiamo che dietro ogni tecnologia ci sono anzitutto le persone. Coniughiamo la capacità di ascoltare con attenzione le specifiche esigenze di ciascun Cliente alle nostre competenze tecniche per proporre sempre soluzioni innovative e su misura.

CDLAN SpA

Via Caldera, 21 - 20153 Milano

tel. 02 6706800

hello@cdlan.it

www.cdlan.it

Cloud Security Alliance

CSA Italy è un'associazione no-profit di diritto italiano costituita nell’Ottobre 2011, Capitolo Italiano di Cloud Security Alliance (CSA), associazione internazionale no-profit che nasce con lo scopo di promuovere l’utilizzo di buone pratiche per la sicurezza del cloud computing, insieme alla formazione e sensibilizzazione nell’utilizzo sicuro di tutte le forme di computing. CSA ad oggi conta più di +400 aziende associate, 20 organizzazioni affiliate e gestisce una comunità di più di +100.000 professionisti interessati a conoscere, contribuire ed essere parte attiva nel mercato della sicurezza del cloud. CSA ha già attivato più di 35 iniziative di ricerca sulla sicurezza cloud e coordina più di 100 capitoli a livello regionale e nazionale. La certificazione della sicurezza dei servizi cloud CSA STAR e lo strumento di security governance CCM sono stati accreditati dall’Agenzia per Cybersicurezza Nazionale italiana (ACN) per la qualifica dei fornitori cloud per la Pubblica Amministrazione.

CSA Italy ha l’obiettivo promuovere certificazioni, studi, formazione (tecnica, legale, organizzativa) sulla sicurezza del cloud computing nel mercato italiano. In particolare, l’associazione prevede di:

• promuovere e sviluppare i temi di ricerca sul cloud computing security che possano contribuire al corretto e consapevole utilizzo dei servizi cloud, con particolare attenzione al mercato della Piccola e Media Impresa (PMI) Italiana e Pubblica Amministrazione (PA);

• promuovere la condivisione di conoscenze sul tema, sia attraverso la partecipazione ad eventi, conferenze e seminari, sia attraverso accordi con associazioni professionali di settore e stampa specializzata;

• promuovere la formazione e le certificazioni professionali che fanno riferimento alla base di conoscenza di CSA, in particolare i corsi CCSK (Certificate of Cloud Security Knowledge) e CCAK (Certificate of Cloud Auditing Knowledge).

• qualificarsi come interlocutore esperto nei principali tavoli di discussione sul cloud computing sui temi security e privacy.

Cloud Security Alliance Italy Chapter (CSA Italy)

Via Cesare Beruto, 11 – 20131 Milano

Tel: +39 028719 7344

info@csaitaly.it

www.cloudsecurityalliance.it

CY4GATE

Cy4Gate Group è una società nata nel 2014 che si prefigge di progettare, sviluppare e produrre tecnologie e prodotti, sistemi e servizi, con l'obiettivo di rispondere alle necessità di sicurezza informatica delle aziende. Cy4Gate S.p.A. è un progetto industriale italiano unico nel suo genere, che opera nel mercato a 360°, con un ampio portfolio di prodotti innovativi di cyber security e cyber intelligence che si adattano ai più stringenti requisiti ed esigenze.

CY4GATE S.p.A.

CF: 13129151000

Tel. +39 06 9150 37 00

Email: cy4gate@pec.it

Website: www.cy4gate.com

Pagina LinkedIn: https://www.linkedin.com/company/cy4gate/

Cyber Grant

Cyber Grant Inc. è una società americana con DNA italiano che offre soluzioni di sicurezza informatica innovative per la protezione di dati, dispositivi e infrastrutture. La mission aziendale è rendere la cybersecurity accessibile, comprensibile e utilizzabile da tutti: individui, PMI e grandi organizzazioni, fornendo strumenti avanzati per una difesa efficace contro le minacce informatiche.

Capitalizzando sull'ampia esperienza accumulata in vent'anni dai suoi fondatori, Cyber Grant Inc. è impegnata nello sviluppo di software altamente performanti, con standard di sicurezza di livello militare, economicamente vantaggiosi e allo stesso tempo facili da utilizzare.

Il focus di Cyber Grant Inc. sull'intuitività d'uso rappresenta un elemento fondamentale per contrastare i rischi cyber legati alle interazioni umane, proponendo soluzioni che incentivano l'engagement degli utenti e minimizzano le vulnerabilità. In un contesto di minacce informatiche in costante crescita, la sicurezza informatica è diventata un imperativo per aziende, professionisti e creators.

Remotegrant è un Security Add-On che si installa sulle macchine fisiche o virtuali connesse alla rete aziendale, completamente trasparente per l’utente, che centralizza la protezione di PC, accessi a desktop remoti, applicazioni e file. Pensato per le PMI di qualunque industry che adottano modelli di lavoro ibridi - con dipendenti e consulenti dislocati in diverse location e che spesso utilizzano il proprio PC per collegarsi alla rete aziendale- Remotegrant minimizza gli errori umani e mantiene un'elevata produttività senza intralciare l'esperienza utente. La sua architettura di sicurezza avanzata si concentra sulla prevenzione, con un approccio Zero Trust che blinda l'azienda da accessi non autorizzati e protegge dati sensibili e proprietà intellettuale. Remotegrant offre anche una sandbox sicura che separa gli ambienti di lavoro dalle attività private sul PC, riducendo significativamente il rischio di ransomware e la possibilità di esfiltrazione di dati.

Filegrant Enterprise è una soluzione avanzata per la protezione e la gestione dei dati. La piattaforma non solo consente una gestione sicura dei documenti digitali, ma ne abilita anche la vendita diretta, eliminando la necessità di sistemi e-commerce. Dotata di crittografia di alto livello, visualizzazione sicura dei file, revoca immediata dell'accesso e tecnologia anti-cattura schermo, supporta un'ampia varietà di tipologie di file e si integra perfettamente con Office 365, assicurando una collaborazione e una modifica sicure. Filegrant Enterprise è in grado di bloccare la lettura e l'analisi dei documenti da parte di sistemi AI avanzati come Copilot, ChatGPT e simili, rafforzando la protezione del diritto d'autore e della proprietà intellettuale. Filegrant Enterprise è accessibile e compatibile con tutti i browser e dispositivi mobili.

Dall'innovativa tecnologia di Filegrant Enterprise nasce Filegrant, una soluzione rivoluzionaria per i creatori di contenuti nell'era digitale. In un mercato in rapida espansione, Filegrant offre agli artisti e ai content creators la possibilità di proteggere e vendere direttamente le proprie opere digitali, dal video ai documenti, garantendo sicurezza e integrità del contenuto.

www.filegrant.com

Cyber Grant Inc.

address: 101 Jefferson Drive, Menlo Park (CA) 94025

phone: +1 650-622-5410

email: info@cybergrant.net

website: cybergrant.net

linkedin: https://www.linkedin.com/company/cyber-grant-inc/

FASI.eu

FASI.eu è un media online specializzato sulle strategie finanziarie per lo sviluppo (Fondi UE), il riferimento in Italia per l’informazione sulle opportunità di finanziamento per privati, aziende, associazioni e pubblica amministrazione, grazie alla capacità di fornire soluzioni su misura per i bisogni dei suoi utenti.

Vanta oltre oltre 40.000 utenti registrati sul sito, oltre 17.000 articoli, una Banca Dati Agevolazioni con più di 22.000 bandi. e una rete di partner qualificati ai quali fornisce inoltre supporto ad attività di networking e comunicazione.

GLG & Partners Studio Legale

GLG & Partners è uno studio legale italiano, indipendente e specializzato nel diritto commerciale-societario, dei mercati e servizi finanziari e bancari, e amministrativo.

GLG assiste società, banche, fondi e altri operatori finanziari negli ambiti tradizionali del diritto societario d’impresa nonché in quelli più specialistici delle operazioni di mercato complesse, della regolamentazione finanziaria, dei derivati e delle tematiche connesse alla normativa amministrativa.

In un mercato dinamico e in continua evoluzione, GLG fornisce consulenza anche nei settori della proprietà intellettuale, del diritto della comunicazione, delle nuove tecnologie e della privacy offrendo un’assistenza integrata nelle principali aree del diritto al fine di consentire ai nostri clienti di avere un unico interlocutore e di beneficiare di una gestione coordinata ed efficiente a supporto delle loro esigenze concrete, da condividere caso per caso.

La mission di GLG & Partners è quella di fornire consulenza ed assistenza legale personalizzata, garantendo livelli qualitativi d’eccellenza e di comprendere gli obiettivi e le necessità dei clienti, al fine di rendersi studio di riferimento per supportare i processi di crescita e di sviluppo dei propri clienti in Italia e all’estero.

Netalia

Netalia è il Public Cloud italiano indipendente che dal 2010 offre competenze evolute e servizi dedicati alle esigenze della Pubblica Amministrazione e della media e grande impresa del Paese.

Sicuro e certificato, qualificato QI3 e QC3 da ACN (Agenzia per la Cybersicurezza Nazionale) per trattare tutti i dati della PA, è costruito sugli standard più avanzati e assicura la residenza fisica, normativa e giuridica dei dati e delle applicazioni in Italia. Anche per questo, si rivolgono a Netalia con fiducia le aziende dei settori regolamentati, dalla sanità pubblica e privata all’energia, dalla finanza ai media, dal mondo retail agli operatori dei trasporti e della logistica. Allo stesso tempo, Netalia collabora con System Integrator, ISV e Software House valorizzandone le competenze specifiche e supportandoli nell’interpretazione e nella risposta ai bisogni di un mercato in costante evoluzione.

Forte di un team di specialisti accomunati dalla passione per l’innovazione e lo sviluppo digitale made in Italy, Netalia accompagna da protagonista la trasformazione digitale dell’Italia, ponendosi al centro di un ecosistema virtuoso come piattaforma di aggregazione di capacità e servizi.

Piazza della Vittoria 11/A

16121 Genova

(+39) 010 8933719

info@netalia.it

www.netalia.it

OpenText - Cybersecurity

Le nostre soluzioni aziendali coprono in modo completo le seguenti aree chiave:

- Sicurezza delle applicazioni con Fortify by OpenText: Creare rapidamente software sicuro con una piattaforma olistica per la sicurezza delle applicazioni.

- Privacy e protezione dei dati con Voltage by OpenText: Scoprire, classificare e proteggere i dati sensibili e di alto valore.

- Gestione dell'identità e degli accessi con NetIQ by OpenText: Gestione centralizzata delle identità per tutti gli utenti, i dispositivi, gli oggetti e i servizi.

- Operazioni di sicurezza con ArcSight by OpenText: Accelerare il rilevamento e la risposta efficace alle minacce note e sconosciute.

Per ulteriori informazioni su OpenText (NASDAQ/TSX: OTEX), visitare: www.opentext.com

SMARTFENSE

SMARTFENSE è la piattaforma online progettata per minimizzare il rischio di incidenti legati alla sicurezza informatica attraverso l'Hardening degli Utenti, un processo mirato a rafforzare il fattore umano dell'organizzazione, promuovendo una cultura orientata alla sicurezza informatica ad ogni livello. L'obiettivo è generare un cambiamento comportamentale duraturo e significativo tra le persone coinvolte nelle aziende.

Completamente in italiano e multilingua, basata su cloud e white label. SMARTFENSE offre numerose funzionalità per formare e sensibilizzare gli utenti. Moduli interattivi, Video, Simulazioni di Phishing, Smishing e Ransomware, Simulazioni di USB Drop, Esami e Sondaggi, Newsletter e Momenti educativi sono solo alcune delle opzioni disponibili.

Grazie a un calendario avanzato, la piattaforma automatizza programmi di Awareness a lungo termine, offrendo strumenti di auditing e reportistica per analizzare i risultati e garantire la conformità con le diverse normative.

Con una soluzione semplice e flessibile, libera da barriere linguistiche e adattabile alle culture aziendali italiane, SMARTFENSE consente la personalizzazione di una vasta gamma di contenuti predefiniti, adeguandoli facilmente alla cultura specifica della tua organizzazione.

Nata nel 2016 per soddisfare le esigenze di CIO, CISO e responsabili della sicurezza informatica, SMARTFENSE si concentra su due fronti: contrastare gli attacchi di Phishing e Ransomware per ridurre il rischio di incidenti e garantire la conformità alle normative.

Nel 2024 SMARTFENSE è presente in più di 25 Paesi, con oltre 120 Partner e più di 500 clienti formando 700K utenti sulla piattaforma.

SMARTFENSE

Uffici in Spagna

C/ Santos Ovejero 1 – Despacho P1-03

24008 León, León, Spagna

Sito web: https://smartfense.com/it/

Contatti di posta elettronica

Domande Generali: info@smartfense.com

Informazione sul Prodotto: ventas@smartfense.com

Studio Legale Giuseppe Serafini Law Firm

Lo Studio Legale Giuseppe Serafini Law Firm, con sede in Città Di Castello, attivo da oltre 20 anni, opera, anche attraverso collaborazioni con altri professionisti, in Italia e all'estero, nel campo del diritto delle nuove tecnologie, del diritto dell'informatica, del diritto alla privacy e alla protezione dei dati personali, svolgendo attività di consulenza e assistenza legale giudiziale prevalentemente in ambito penale ed extragiudiziale.

In particolare lo Studio è attivo nel campo della sicurezza delle informazioni e della protezione dei dati personali fornendo assistenza e supporto legale e svolgendo i servizi di Responsabile per la protezione dei dati personali. Sono affrontati anche i temi del commercio elettronico, della proprietà industriale e della protezione delle informazioni riservate, della proprietà intellettuale con specifico riferimento alle opere informatiche e i temi della responsabilità amministrativa delle persone giuridiche.

L'Avvocato Giuseppe Serafini, abilitato al patrocinio innanzi alle giurisdizioni superiori, è BSI - ISO/IEC 27001:2013 Lead Auditor, Master Privacy Officer, perfezionato in Digital Forensics, Cloud & Data Protection. Già docente di Informatica Giuridica presso la Scuola di Specializzazione in Professioni Legali di Perugia, è docente di diritto europeo della sicurezza informatica e della Privacy nel Master di I livello in Cybersecurity, Data Protection e Digital Forensics dell’Università degli Studi di Perugia. Relatore e autore di numerose pubblicazioni in materia di Sicurezza delle Informazioni e Diritto delle nuove Tecnologie. Associato CLUSIT, Cloud Security Alliance Italy Chapter e Digital Forensics Alumni.

Symantec - Arrow

Symantec is uniquely qualified to address the most complex cybersecurity challenges in the world. We help assure that all of your data meets required compliance and regulatory requirements. We enable your remote workforce to securely access sensitive corporate applications and data from anywhere. We discover and block the newest generation of attacks targeting enterprises. And our products support every platform, from mobile devices to data center servers, and every deployment model, from on-premises, to the cloud, to multi-cloud. Most importantly, we ensure that your organization’s critical data and applications stay safe and secure no matter where they live.

The Symantec Enterprise Cloud powers all of these offerings, delivering shared capabilities including Data Protection, Threat Prevention, and our Global Intelligence Network, one of the largest civilian security intelligence networks in the world.

From endpoints, to networks, to e-mail, to the cloud, Symantec makes the world a safer place.

Via Lancia 6/a, Bolzano (BZ) – 39100

Tel: +39 0471 099100

Email generale: info.ecs.it@arrow.com

Email team specifico: Symantec.ecs.it@arrow.com

TrustBuilder

TrustBuilder: con lo scopo di proteggere le identità e razionalizzare l'accesso agli ambienti digitali, offriamo soluzioni di sicurezza informatica SaaS che consentono alle aziende di acquisire nuovi clienti, aumentare i ricavi e ridurre i costi. In qualità di attore europeo nella gestione delle identità e degli accessi, abbiamo a cuore la privacy dei dati e il rispetto di tutte le normative locali.

Website: www.trustbuilder.com/it

Women4Cyber Italia

Women4Cyber Italia è un'iniziativa non-profit promossa da Domitilla Benigni, Rita Forsi e Selene Giupponi insieme alla Professoressa Paola Severino, in qualità di Presidente Onorario. Essa rappresenta il Capitolo italiano dell'omonima Fondazione europea Women4Cyber Foundation, nata nel gennaio 2019 in seno a ECSO "European Cyber Security Organisation", con l'obiettivo di colmare il divario di genere dei professionisti della cyber security a livello europeo. L'iniziativa mira a incoraggiare e promuovere la formazione, il miglioramento delle competenze e la riqualificazione delle donne verso il cyber, sia nelle discipline STEM sia nelle discipline di taglio umanistico.

Women4Cyber Italia, consapevole della grande opportunità e necessità collegata alla formazione di competenze cyber a livello nazionale, intende lanciare la sfida alle donne (studentesse e/o giovani professioniste), facendone un'ulteriore occasione di inclusione e valorizzazione dei talenti al femminile.

A Women4Cyber Italia possono iscriversi persone fisiche e giuridiche interessate alla Mission dell'associazione (associazioni, imprese, Università e Centri di Ricerca, scuole primarie e secondarie).

Website: https://women4cyber.it/

Würth Phoenix

Il nostro unico obiettivo è quello di guidare e accompagnare le aziende nel processo di innovazione e digitalizzazione.

Siamo Würth Phoenix, molto più di un’azienda. Siamo una storia di passione e dedizione che da sempre si spinge oltre i confini della tecnologia e delle soluzioni informatiche.

Dietro ogni linea di codice, ogni infrastruttura IT, ogni piattaforma c’è la storia di persone, analisi, intuizione e collaborazione che contribuiscono ad un risultato straordinario.

Affondiamo le nostre radici nella cultura dell’eccellenza e della qualità del gruppo Würth - leader mondiale nella distribuzione di prodotti e sistemi per il fissaggio ed il montaggio - e negli anni abbiamo maturato la nostra identità nel terreno fertile dell’innovazione e della digitalizzazione.

Würth Phoenix oggi, non è solo una pietra miliare nell’ecosistema Würth ma anche un leader nel settore IT, grazie all’esperienza maturata e alle soluzioni su misura offerte ai clienti. Supportiamo la crescita e il benessere delle aziende con soluzioni di IT Systems Management, Service Management, Cyber Security, Enterprise Resource Planning (ERP), Customer Relationship Management (CRM), Business Intelligence e Sales Force Automation.

Via Kravogl, 4 - 39100 Bolzano

ITALIA/ITALY

Phone: +39 0471 564 111

Fax: +39 0471 564 122

www.wuerth-phoenix.com

Giovanni Bombi

Westcon

Vendor Success Manager & Team Leader NGS

Cristiano Cafferata

TrustBuilder

Country Manager Italia e Grecia

Daniele Catteddu

Cloud Security Alliance

Chief Technology Officer

Cristian Fassi

SMARTFENSE

Sales Engineer & Account Manager Italia

Giovanni Finetto

FIDEM srl Cyber Security & Intelligence

Founder & CEO

Davide Gaieni

Cloud Security Alliance

Country CISO Cloud di Aon Italia

Daniele Graneri

OpenText Cybersecurity

Identity and Access Management Sales Engineer

Sergio Insalaco

Cloud Security Alliance

Head of IT Governance Security and Continuity, Unipol Gruppo Finanziario

Mirko Ioris

Würth Phoenix

Technical Consultant Cyber Security

Alessandro La Rosa

GLG & Partners Studio Legale

Avvocato

Gianluigi Lucietto

Associazione Italiana Risk and Insurance Manager (ANRA)

Membro del Consiglio Direttivo

Andrea Maldotti

CDLAN

System Administrator del Circle Cloud

Costanza Matteuzzi

Women4Cyber, Italian Chapter

Avvocato e Membro del Board

Alessandro Oteri

Cloud Security Alliance

co-Chair Comunità CISO Cloud di CSA Italy

Valerio Pastore

Cyber Grant Inc.

Fondatore

Riccardo Rossi

CY4GATE

Sales Engineer

Giovanni Ruberto

Symantec

Principal Security Transformation Architect

Marco Sanseverino

Cloud Security Alliance

membro CISO Cloud Security Alliance di CSA Italy

Giuseppe Serafini

Studio legale Avv. Giuseppe Serafini

Avvocato

Francesco Giovanni Spoto

Chubb Italy

Senior Cyber & Technology Underwriter

Fabio Tessera

AlgoSec

Country Manager Italy & Director of Sales South Europe

Marco Ziglioli

CDLAN

Service Marketing

Come partecipare agli eventi

Per informazioni sulle modalità di adesione in qualità di Sponsor o Espositore scrivere a: sponsorship@soiel.it

Le informazioni sulle modalità di adesione come visitatore sono riportare sulla specifica scheda evento